OAuth2 - jwt

1. OAuth2

是一种解决方案

解决开发系统间的授权

解决单点登录问题

2. jwt(JSON Web令牌)-OAuth2具体实现

跨域身份验证解决方案

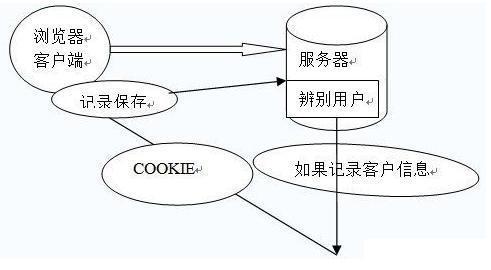

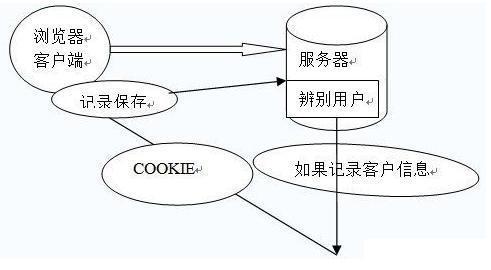

2.1. 传统单点登录

用户向服务器发送用户名和密码。

验证服务器后,相关数据(如用户角色,登录时间等)将保存在当前会话中。

服务器向用户返回session_id,session信息都会写入到用户的Cookie。

用户的每个后续请求都将通过在Cookie中取出session_id传给服务器。

服务器收到session_id并对比之前保存的数据,确认用户的身份。

这种模式最大的问题是,没有分布式架构,无法支持横向扩展。如果使用一个服务器,该模式完全没有问题。但是,如果它是服务器群集或面向服务的跨域体系结构的话,则需要一个统一的session数据库库来保存会话数据实现共享,这样负载均衡下的每个服务器才可以正确的验证用户身份。

2.2. 客户端保存数据,服务器不保存会话数据

2.2.1. JWT的原则

JWT的原则是在服务器身份验证之后,将生成一个JSON对象并将其发送回用户,如下所示。

{

“UserName”: “Wang T”,

“Role”: “Admin”,

“Expire”: “2019-10-01 20:15:56”

}

之后,当用户与服务器通信时,客户在请求中发回JSON对象。服务器仅依赖于这个JSON对象来标识用户。为了防止用户篡改数据,服务器将在生成对象时添加签名。

服务器不保存任何会话数据,即服务器变为无状态,使其更容易扩展。

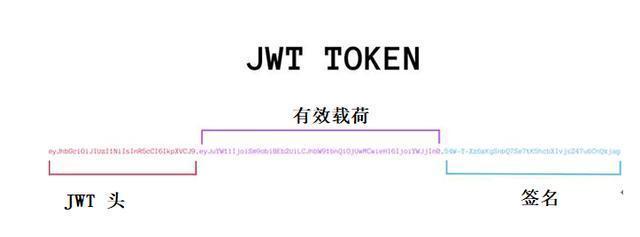

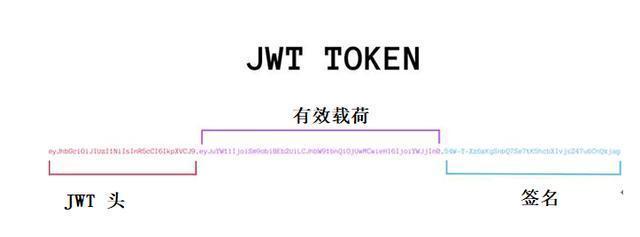

2.2.2. JWT的数据结构

典型的,一个JWT看起来如下图。

改对象为一个很长的字符串,字符之间通过”.”分隔符分为三个子串。注意JWT对象为一个长字串,各字串之间也没有换行符,此处为了演示需要,我们特意分行并用不同颜色表示了。每一个子串表示了一个功能块,总共有以下三个部分:

JWT的三个部分如下。JWT头、有效载荷和签名,将它们写成一行如下。

2.2.3. JWT头

JWT头部分是一个描述JWT元数据的JSON对象,通常如下所示。

{

“alg”: “HS256”,

“typ”: “JWT”

}

在上面的代码中,alg属性表示签名使用的算法,默认为HMAC SHA256(写为HS256);typ属性表示令牌的类型,JWT令牌统一写为JWT。

最后,使用Base64 URL算法将上述JSON对象转换为字符串保存。

2.2.4. 有效载荷

有效载荷部分,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。 JWT指定七个默认字段供选择。

iss:发行人

exp:到期时间

sub:主题

aud:用户

nbf:在此之前不可用

iat:发布时间

jti:JWT ID用于标识该JWT

除以上默认字段外,我们还可以自定义私有字段,如下例:

{

“sub”: “1234567890”,

“name”: “chongchong”,

“admin”: true

}

请注意,默认情况下JWT是未加密的,任何人都可以解读其内容,因此不要构建隐私信息字段,存放保密信息,以防止信息泄露。

JSON对象也使用Base64 URL算法转换为字符串保存。

2.2.5. 签名哈希

签名哈希部分是对上面两部分数据签名,通过指定的算法生成哈希,以确保数据不会被篡改。

首先,需要指定一个密码(secret)。该密码仅仅为保存在服务器中,并且不能向用户公开。然后,使用标头中指定的签名算法(默认情况下为HMAC SHA256)根据以下公式生成签名。

HMACSHA256(base64UrlEncode(header) + “.” + base64UrlEncode(payload),

secret)

在计算出签名哈希后,JWT头,有效载荷和签名哈希的三个部分组合成一个字符串,每个部分用”.”分隔,就构成整个JWT对象。

2.2.6. Base64URL算法

如前所述,JWT头和有效载荷序列化的算法都用到了Base64URL。该算法和常见Base64算法类似,稍有差别。

作为令牌的JWT可以放在URL中(例如api.example/?token=xxx)。 Base64中用的三个字符是”+”,”/“和”=”,由于在URL中有特殊含义,因此Base64URL中对他们做了替换:”=”去掉,”+”用”-“替换,”/“用”_”替换,这就是Base64URL算法,很简单把。

2.2.7. JWT的用法

客户端接收服务器返回的JWT,将其存储在Cookie或localStorage中。

此后,客户端将在与服务器交互中都会带JWT。如果将它存储在Cookie中,就可以自动发送,但是不会跨域,因此一般是将它放入HTTP请求的Header Authorization字段中。

Authorization: Bearer

当跨域时,也可以将JWT被放置于POST请求的数据主体中。

2.2.8. JWT问题和趋势

1、JWT默认不加密,但可以加密。生成原始令牌后,可以使用改令牌再次对其进行加密。

2、当JWT未加密方法是,一些私密数据无法通过JWT传输。

3、JWT不仅可用于认证,还可用于信息交换。善用JWT有助于减少服务器请求数据库的次数。

4、JWT的最大缺点是服务器不保存会话状态,所以在使用期间不可能取消令牌或更改令牌的权限。也就是说,一旦JWT签发,在有效期内将会一直有效。

5、JWT本身包含认证信息,因此一旦信息泄露,任何人都可以获得令牌的所有权限。为了减少盗用,JWT的有效期不宜设置太长。对于某些重要操作,用户在使用时应该每次都进行进行身份验证。

6、为了减少盗用和窃取,JWT不建议使用HTTP协议来传输代码,而是使用加密的HTTPS协议进行传输。

3. 整体代码

3.1. application.properties

1

2

3

4

5

6

7

8

9

|

jwt.secret.key=online-runaccepted

jwt.subject.name=edu-admin

jwt.expire.time=60000

jwt.hold.type=12

jwt.hold.time=30

|

3.2. JwtUtils

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

| package com.runaccepted.online.admin.utils;

import com.runaccepted.online.admin.entity.EduAdmin;

import com.runaccepted.online.admin.exception.EduException;

import com.runaccepted.online.constant.JwtConstant;

import io.jsonwebtoken.*;

import lombok.extern.slf4j.Slf4j;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.stereotype.Component;

import java.text.SimpleDateFormat;

import java.util.*;

@Slf4j

@Component

public class JwtUtils {

@Value("${jwt.subject.name}")

private String SUBJECT;

@Value("${jwt.secret.key}")

private String APPSECRET;

@Value("${jwt.expire.time}")

private long EXPIRE;

@Value("${jwt.hold.time}")

private int holdTime;

@Value("${jwt.hold.type}")

private int holdType;

private String generateToken(Map<String, Object> claims) {

return Jwts.builder()

.setSubject(SUBJECT)

.setClaims(claims)

.setExpiration(generateExpirationDate())

.signWith(SignatureAlgorithm.HS512, APPSECRET)

.compact();

}

public Claims getClaimsFromToken(String token) {

Claims claims = null;

try {

claims = Jwts.parser()

.setSigningKey(APPSECRET)

.parseClaimsJws(token)

.getBody();

}catch (ExpiredJwtException e) {

String username = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_USERNAME);

String id = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_USERID);

String avatar = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_AVATAR);

log.error("JWT载荷中 id:{} 用户名:{} 头像:{}", id, username, avatar);

claims=e.getClaims();

} catch (MalformedJwtException e){

log.error("Json格式错误 {}",e.getLocalizedMessage());

} catch (SignatureException e){

log.error("Json格式错误 {}",e.getLocalizedMessage());

}

return claims;

}

private Date generateExpirationDate() {

return new Date(System.currentTimeMillis() + EXPIRE);

}

public String getUserNameFromToken(String token) {

Claims claims = getClaimsFromToken(token);

String username = (String) claims.get(JwtConstant.CLAIM_KEY_USERNAME);

return username;

}

public boolean validateToken(String token, EduAdmin admin) {

String username = getUserNameFromToken(token);

return username.equals(admin.getUsername()) && !isTokenExpired(token);

}

public boolean isTokenExpired(Date expiredDate) {

boolean before = new Date().before(expiredDate);

return before;

}

public boolean isTokenExpired(String token) {

Date expiredDate = getExpiredDateFromToken(token);

boolean before = new Date().before(expiredDate);

return before;

}

public Date getExpiredDateFromToken(String token) {

Claims claims = getClaimsFromToken(token);

Date expiredDate = claims.getExpiration();

log.error("token中过期时间 {}", new SimpleDateFormat("yyyy-MM-dd HH:mm:ss").format(expiredDate));

return expiredDate;

}

public String generateToken(EduAdmin admin) {

Map<String, Object> claims = new HashMap<String, Object>();

claims.put(JwtConstant.CLAIM_KEY_USERID, admin.getId());

claims.put(JwtConstant.CLAIM_KEY_USERNAME, admin.getUsername());

claims.put(JwtConstant.CLAIM_KEY_AVATAR,admin.getAvatar());

claims.put(JwtConstant.CLAIM_KEY_CREATED, new Date());

Calendar calendar = new GregorianCalendar();

calendar.add(holdType,holdTime);

claims.put(JwtConstant.CLAIM_KEY_HOLDTIME,calendar.getTime());

return generateToken(claims);

}

public Date getHoldTime(String token){

Claims claims = getClaimsFromToken(token);

long dateTime = (long)claims.get(JwtConstant.CLAIM_KEY_HOLDTIME);

Date date = new Date(dateTime);

log.info("原数据值:{} 该token免登录时间截止至 {}",dateTime,

new SimpleDateFormat("yyyy-MM-dd HH:mm:ss").format(date));

return date;

}

public boolean isHoldTime(String token){

Date date = getHoldTime(token);

return new Date().before(date);

}

public boolean canRefresh(String token) {

return !isTokenExpired(token);

}

public String refreshToken(String token) {

Claims claims = getClaimsFromToken(token);

claims.put(JwtConstant.CLAIM_KEY_CREATED, new Date());

Calendar calendar = new GregorianCalendar();

calendar.add(holdType,holdTime);

claims.put(JwtConstant.CLAIM_KEY_HOLDTIME,calendar.getTime());

return generateToken(claims);

}

}

|

4. jwt失效时的ExpiredJwtException

1

| io.jsonwebtoken.ExpiredJwtException: JWT expired at . Current time: , a difference of milliseconds. Allowed clock skew: milliseconds.

|

jwt token 锁定用户的失效时间,但是由于 jwt创建token是根据jwt保存的相关信息来计算的,过期时间是其中的一个计算维度,所以一旦过期时间改了,那么生成的token值也就变了。

查看源码

1

2

3

4

5

| claims = Jwts.parser().setSigningKey(APPSECRET).parseClaimsJws(token).getBody();

public static JwtParser parser() {

return new DefaultJwtParser();

}

|

观察:jwt在抛异常前已经解析得到载荷

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

| public Jwt parse(String jwt) throws ExpiredJwtException, MalformedJwtException, SignatureException {

Claims claims = null;

if (payload.charAt(0) == '{' && payload.charAt(payload.length() - 1) == '}') {

Map<String, Object> claimsMap = this.readValue(payload);

claims = new DefaultClaims(claimsMap);

}

boolean allowSkew = this.allowedClockSkewMillis > 0L;

if (claims != null) {

Date now = this.clock.now();

long nowTime = now.getTime();

Date exp = claims.getExpiration();

String nbfVal;

SimpleDateFormat sdf;

if (exp != null) {

long maxTime = nowTime - this.allowedClockSkewMillis;

Date max = allowSkew ? new Date(maxTime) : now;

if (max.after(exp)) {

sdf = new SimpleDateFormat("yyyy-MM-dd'T'HH:mm:ss'Z'");

String expVal = sdf.format(exp);

nbfVal = sdf.format(now);

long differenceMillis = maxTime - exp.getTime();

String msg = "JWT expired at " + expVal + ". Current time: " + nbfVal + ", a difference of " + differenceMillis + " milliseconds. Allowed clock skew: " + this.allowedClockSkewMillis + " milliseconds.";

throw new ExpiredJwtException((Header)header, claims, msg);

}

}

}

}

|

4.2. 在异常中得到载荷信息

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

public Claims getClaimsFromToken(String token) {

Claims claims = null;

try {

claims = Jwts.parser()

.setSigningKey(APPSECRET)

.parseClaimsJws(token)

.getBody();

}catch (ExpiredJwtException e) {

String username = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_USERNAME);

String id = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_USERID);

String avatar = (String) e.getClaims().get(JwtConstant.CLAIM_KEY_AVATAR);

log.info("JWT载荷中 id:{} 用户名:{} 头像:{}", id, username, avatar);

}

return claims;

}

|

日志:

1

| INFO 19452 --- [nio-7300-exec-2] c.r.online.admin.utils.JwtUtils : JWT载荷中 id:1243567021501771778 用户名:admin 头像:https:

|